Lär dig hur du installerar alla appar och verktyg som du behöver för att göra din Mac redo för hackning så att du kan utföra de hack som du vill göra. Så ta en titt på den kompletta guiden som diskuteras nedan för att fortsätta.

Hacking är den avancerade tekniken genom vilken användarna kan tränga igenom säkerhetsväggarna i alla nätverk eller programvaran för att få tillgång till all information inuti. Vi vet alla att för hackningsändamål måste du lära dig de avancerade och komplicerade språken, tekniker som faktiskt kan skära igenom säkerhetsburen. Men räcker det för att lära sig språken och teknikerna och sedan tillämpa det för vilket operativsystem som helst? Nej, det är helt fel att säga att du kan hacka utan ett bra operativsystem men du kommer definitivt att kräva ett högkvalitativt föredraget OS för de olika teknikerna. Att prata om Mac som är känd som det bästa operativsystemet någonsin för datorenheter, är att den är riktigt bra nog för hackningsändamål. Återigen skulle vi säga att du inte enkelt kan gå med Mac och börja hacka. Det finns vissa inställningar som måste göras i Mac OS innan det potentiellt kan användas som en hackningsplattform. Här i den här artikeln har vi skrivit om alla de saker som ska implementeras på Mac för att göra den redo för hackningen. Läs hela artikeln och använd sedan alla dessa saker på din Mac!

Hur du gör din MAC redo för hackning

Nedan hade vi nämnt de saker eller säg verktyg som du behöver innan du börjar hacka på din Mac PC. Så ta en titt på hela guiden nedan.

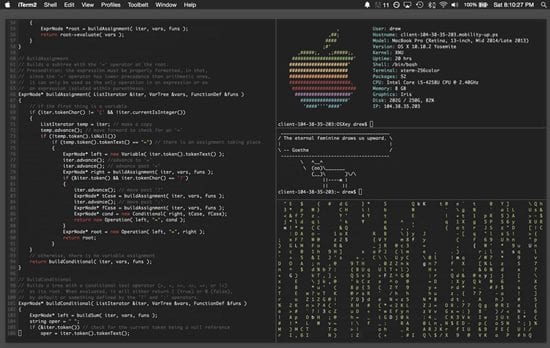

#1 Desto bättre terminalinstallation

iTerm2 är terminalappen som du kan installera på Mac-enheten och därmed få de bättre fördelarna snarare än den förinstallerade terminalen på Mac. Som vi vet att de flesta av hackningsuppgifterna utförs genom de kommandon som vanligtvis endast bearbetas inuti terminalen. Den bättre terminalen med fler kontrollfunktioner kan vara ett bra försök för de fantastiska prestationerna. För att starta upp med din enhet och göra den som en komplett hackningsmodul behöver du denna iTerm2-terminal.

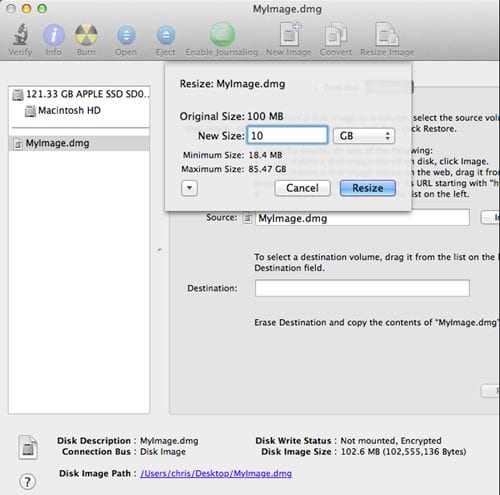

#2 Krypterade diskbilder

Bilderna av datafilerna och paketen som lagras inuti Mac måste krypteras så att de andra nätverken inte kan störa den och därmed skada den. Det är också nödvändigt att kryptera diskbilderna så att data inte kan läckas och nås av de andra nätverken som avslöjar din existens. Med hjälp av olika tillgängliga verktyg kan du kryptera data på din enhet.

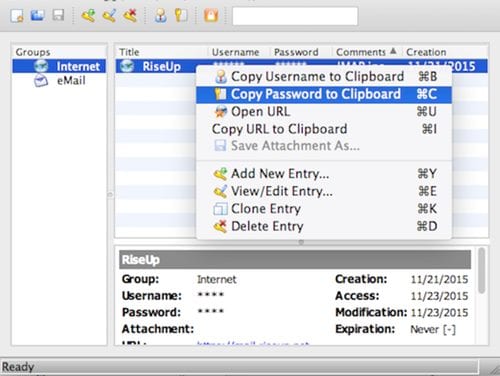

#3 KeepassX

Du kommer att behöva lagra lösenord och det här är det bästa verktyget för det. KeePassX sparar många olika uppgifter, t.ex. användarnamn, lösenord, URL:er, bilagor och kommentarer i en enda databas. För en bättre hantering kan användardefinierade titlar och ikoner anges för varje enskild post.

#4 Diskkryptering

Full diskkryptering, återigen är det helt nödvändigt att få din disk på Mac-datorn krypterad så att ingen kan hänge sig inuti den och därmed skada den. Nätverken kommer att anslutas direkt till din disk så att göra den säker betyder att du förhindrar nätverken från att orsaka din enhet. Visst är det inte svårt att kryptera disken eftersom du kan göra det genom mjukvaran såväl som verktyg som finns tillgängliga på internet. Du måste vara försiktig med det eftersom att kryptera hela disken betyder att du faktiskt låser lagringen och att förlora krypteringslösenordet kan ta bort all din dataåtkomst.

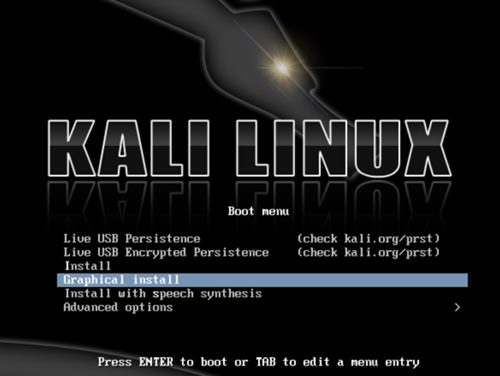

#5 Installera Kali Linux

Den bästa kodningsplattformen för proffsen och avancerade användare. I grund och botten har det använts av miljontals hackare, tekniker och professionella användare över hela världen. Baserat på Linux är detta den bästa plattformen någonsin eller basen för alla som är villiga att börja hacka även de starkaste nätverken bara inuti Mac.

Så i slutet av den här artikeln vet du hur Mac-enheten kan förvandlas till en bättre plattform för hackningsändamål, och du vet allt som hjälper till att förvandla enheten för ändamålet. De saker du behöver bära är ganska lätta och ungefär vilken genomsnittlig användare kan också utföra dessa implementeringar över sitt operativsystem. Vi tror att ni inte skulle ha några problem med informationen som ges i inlägget ovan, medan om du hittar några problem, berätta för oss om det genom kommentarsavsnittet nedan. Försök dessutom att gilla vår artikel och dela den mer!