Det kinesiska videoövervakningsföretaget Hikvisions över 80 000 kameror exponerades online på grund av en kritisk defekt så låt oss diskutera alla detaljer i denna säkerhetsfråga.

Företaget är redan bekant med denna brist, och det var därför förra året, i september, åtgärdade det problemet genom en firmwareuppdatering. Samtidigt var den här uppdateringen riktad till mer än 280 000 installerade kameraägare.

Hikvision-användare bör känna till denna brist

Denna defekt heter CVE-2021-36260, vilket gör att hackare enkelt kan utnyttja kameran genom att skicka ett skapat meddelande till den sårbara webbservern som är länkad till kameran.

Enligt en rapport från en namngiven cybersäkerhetsfirma Cyfirmadessa 80 tusen är de ägare som inte har installerat firmwareuppdateringen som Hikvision släppte förra året.

Förutom, Cyfirma nämnde också att 2 300 organisationer i 100 länder huvudsakligen använder dessa utan säkerhetsuppdateringssystem, och även att de kan lämnas med standardlösenord när de konfigurerar.

Två exploits publicerades tidigare angående det, först i oktober 2021 och en annan i februari 2022, och avslöjar bevis på att hackare på hög nivå delar det i sina forum.

I deras rapport stod det också, ”Särskilt i de ryska forumen har vi observerat läckta referenser för Hikvision-kameraprodukter tillgängliga för försäljning”.

Dessutom, i december förra året, kom ett Mirai-baserat Botnet upp som använde denna exploatering för att utöka den genom att lägga till dessa system i en DDoS-skara.

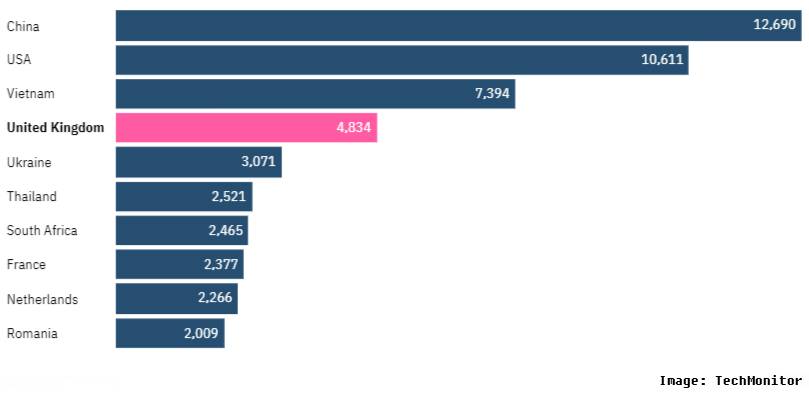

Med allt det, Cyfirmas forskning har också hittat de 10 bästa länderna som inte har packat upp säkerhetsuppdateringen för sina system, och den visar att Kina och USA kan bli utsatt för mer exploatering än andra länder.

Som du kan se inkluderar hela diagrammet i bilden ovan efter dessa stora länder även några stora europeiska länder som Storbritannien, Ukraina och Frankrike.

Medan företaget redan har svarat många gånger och sagt, ”du bör ladda ner den senaste firmware för din enhet från den globala firmwareportalen”.